Les meilleures pratiques de sécurité PostgreSQL peuvent vous aider à sécuriser la base de données PostgreSQL contre les vulnérabilités de sécurité. Ceci est également connu sous le nom de durcissement PostgreSQL. Vous pouvez également utiliser ces bonnes pratiques comme liste de contrôle de sécurité pour PostgreSQL.

Meilleures pratiques de sécurité PostgreSQL

Voici les meilleures pratiques de sécurité PostgreSQL que vous pouvez adopter pour sécuriser votre base de données PostgreSQL.

1. Utiliser l'authentification non fiable

Par défaut, PostgreSQL utilise l'authentification de confiance qui suppose que toute personne ayant accès au serveur peut se connecter à la base de données en spécifiant simplement le nom d'utilisateur de la base de données.

Il est important de modifier votre fichier pg_hba.conf et de passer à une méthode d'authentification non fiable telle que MD5.

Bonus Read :Top des blogs de bases de données à suivre

2. Désactiver l'accès à distance

Mettez à jour le fichier pg_hba.conf pour désactiver l'accès à distance à votre base de données. Si vous avez besoin d'accéder à distance à la base de données PostgreSQL, utilisez SSH pour vous connecter au serveur qui héberge votre base de données et utilisez une connexion à la base de données locale à partir de là. Vous pouvez également vous connecter en toute sécurité à votre base de données PostrgeSQL à l'aide du tunnel SSH.

Lecture bonus :comment augmenter le nombre maximal de connexions dans PostgreSQL

3. Utiliser le chiffrement unidirectionnel

Certaines valeurs de votre base de données, telles que les mots de passe, n'ont pas besoin d'être déchiffrées. Pour de telles valeurs, utilisez un chiffrement basé sur le hachage tel que MD5, qui ne peut pas être déchiffré, au lieu d'utiliser des algorithmes comme AES, qui sont bidirectionnels. Cela ajoutera une couche de sécurité supplémentaire.

Bonus Read :Comment obtenir les enregistrements des dernières 24 heures

4. Limiter l'accès au niveau du port

Passez en revue tous les ports qui ont un accès réseau à votre base de données et révoquez l'accès aux ports inutiles.

5. Activer la connexion SSL

Par défaut, PostgreSQL transmet les détails de connexion, les requêtes et les données de résultat sous forme de texte brut, ce qui est vulnérable à l'usurpation de réseau. Le protocole de connexion SSL permet aux navigateurs de se connecter au serveur en toute sécurité et garantit que les données restent cryptées. Activez donc les connexions SSL dans PostgreSQL, afin que toutes les connexions, requêtes et données soient transmises en toute sécurité sur le réseau.

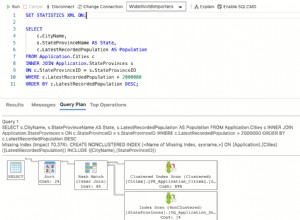

6. Activer la surveillance

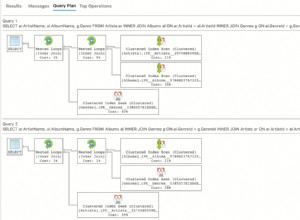

Installez pg_stat_statements pour activer la surveillance automatisée des requêtes pour votre base de données PostgreSQL. Cette extension surveille et enregistre tous les types de requêtes telles que SELECT, UPDATE, DELETE, INSERT et crée une piste d'audit pour identifier les coupables.

7. Activer la journalisation

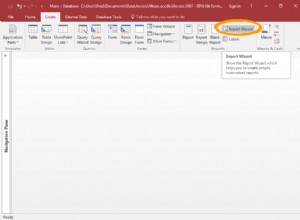

De même, PostgreSQL prend en charge un large éventail de fonctionnalités de journalisation à grain fin pendant l'exécution. Voici la liste exhaustive des options de journalisation d'exécution. Vous pouvez l'utiliser pour enregistrer les connexions, les déconnexions, enregistrer les requêtes en cours d'exécution, la taille des fichiers temporaires, etc. Il vous permet même de spécifier quoi enregistrer, quand et où enregistrer.

8. Restez à jour

PostgreSQL publie régulièrement des mises à jour critiques et des correctifs de sécurité qui non seulement améliorent les performances de la base de données, mais améliorent également la sécurité de la base de données. Veuillez donc mettre à jour votre base de données régulièrement pour vous assurer qu'elle reste protégée contre les dernières vulnérabilités.

Espérons que les meilleures pratiques de sécurité PostgreSQL ci-dessus vous aideront à sécuriser votre base de données contre les vulnérabilités.