Vulnérabilités Meltdown et Spectre

Quelles sont ces nouvelles vulnérabilités critiques ? "Meltdown" et "Spectre" sont des vulnérabilités dans la façon dont de nombreuses conceptions de microprocesseurs modernes implémentent l'exécution spéculative d'instructions. Découvertes indépendamment en juin dernier, ces vulnérabilités peuvent être exploitées par des programmes malveillants pour voler des informations sensibles sur des ordinateurs personnels, des appareils mobiles et même des infrastructures cloud où des millions d'entreprises stockent leurs profils de données clients. Des informations plus détaillées sont disponibles sur CVE-2017-5715 et CVE-2017-5754

-

Fusion

Meltdown rompt l'isolement le plus fondamental entre les applications utilisateur et le système d'exploitation. En savoir plus.

-

Spectre

Spectre rompt l'isolement entre les différentes applications. En savoir plus.

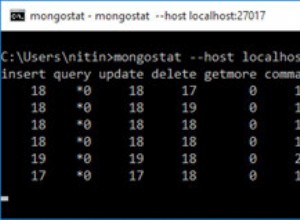

Au cours de la semaine dernière, l'équipe ScaleGrid a effectué des tests de performances pour déterminer l'impact du correctif du noyau CPU Meltdown sur nos serveurs MongoDB. Dans cet article, nous couvrirons les résultats des tests Meltdown que nous avons exécutés pour chacune des trois plates-formes cloud que nous prenons en charge - Amazon AWS, Microsoft Azure et DigitalOcean (DO).

Périphérique d'essai

Nous avons utilisé Yahoo ! Cloud Serving Benchmark (YCSB) pour exécuter ces tests et s'exécuter sur notre type d'instance "Grande", généralement avec environ 8 Go de RAM. Voici les deux que nous avons principalement exécutés :

- Insérer la charge de travail

- Charge de travail A/Charge de travail équilibrée :50 % de lectures, 50 % d'écritures

Pour plus de détails sur la méthodologie de test, veuillez consulter notre article Comment comparer MongoDB avec YCSB.

Résumé du test Cloud Meltdown

|

|---|

Améliorez la productivité, la sécurité et les opérations de votre gestion de base de données en moins de 15 minutes.Explorez dans un essai GRATUIT de 30 jours | |

|---|---|

|

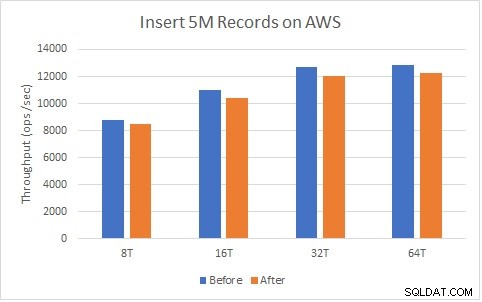

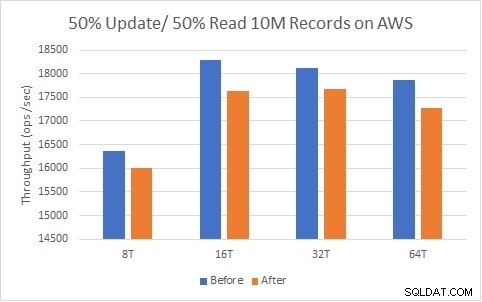

Tests de fusion AWS

Nous utilisons AWS Amazon Linux pour tous nos services d'hébergement de cluster pour AWS MongoDB® et Redis™* sur AWS. Pour plus de détails sur les correctifs, consultez le bulletin de sécurité AWS.

Résumé des tests AWSEn moyenne, nous constatons un impact de 4 % à 5 % sur le flux d'insertion AWS et un impact de 2 à 3 % sur la charge de travail équilibrée. Le type d'instance sous-jacent pour ce type est un "type HVM" (machine virtuelle matérielle) - l'impact attendu est donc minime. Avec les types d'instances paravirtuelles (PV), l'impact sera beaucoup plus important (plus proche de ce que nous voyons et décrivons avec Azure ci-dessous). |

|---|

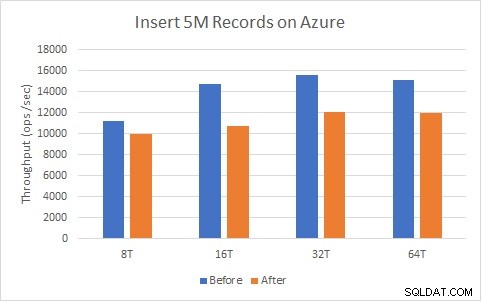

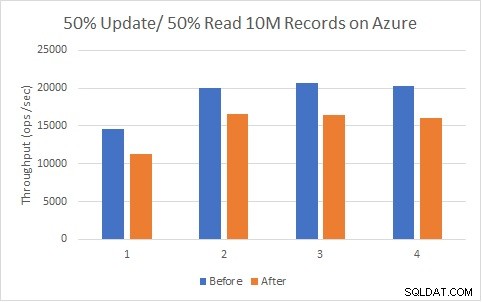

Tests de fusion Azure

Nous utilisons CentOS 6 pour tous nos clusters pour MongoDB sur Azure. Vous trouverez ici plus d'informations sur les correctifs Azure et les correctifs Microsoft Windows.

Résumé des tests AzureEn moyenne, nous constatons un impact de 10 à 20 % dans la charge de travail d'insertion Azure et un impact de 20 à 25 % dans la charge de travail équilibrée. |

|---|

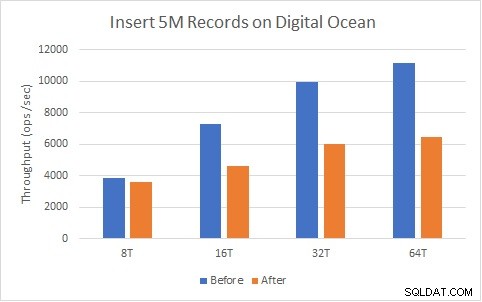

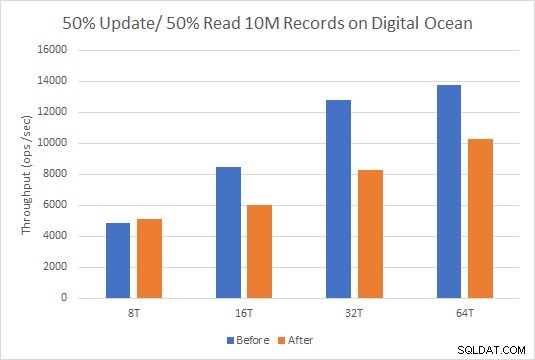

Tests de fusion de DigitalOcean

Nous utilisons CentOS 6 pour tous nos clusters pour MongoDB sur DigitalOcean. Vous trouverez ici plus d'informations sur les correctifs disponibles pour vos droplets DigitalOcean.

Résumé des tests DigitalOceanNous constatons un impact de 30 % sur les performances d'insertion et d'environ 30 % sur la charge de travail équilibrée. |

|---|

Nous nous engageons à aider nos clients à maintenir leurs serveurs MongoDB à jour et à l'abri des vulnérabilités. Pour en savoir plus sur la protection supplémentaire de vos déploiements cloud MongoDB, consultez notre article, Les trois A de la sécurité MongoDB – Authentification, autorisation et audit.

Si vous avez des questions sur la protection Meltdown pour vos serveurs MongoDB, veuillez nous contacter à support@scalegrid.io.